- Discount

- Персональное обслуживание

- Каналы связи

- Безопасность данных

Безопасность данных

Наиболее распространенные вопросы

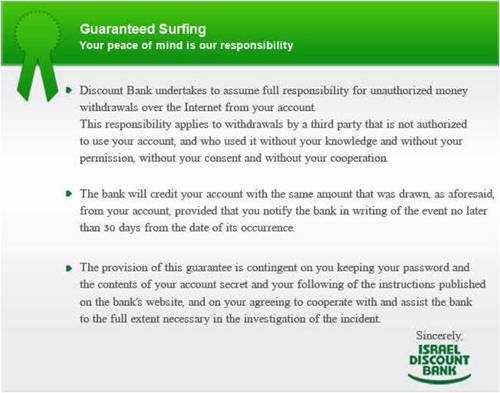

Мы отвечаем за то, что происходит в "Дисконт@Интернет"

Контроль доступа в банке Дисконт

Банк Дисконт придает большое значение вопросам защиты информации и развитию защитных средств, гарантирующих безопасность работы со счетом в интернете. Эти цели достигаются специальными методиками защиты и системами кодирования информации, которые сегодня используются в современном банковском мире.

В рамках усовершенствования инструментов защиты счетов клиентов в банке введена в действие система Extended Validation Ev - SSL.

При входе на счет в интернете вы увидите четко обозначенную строку зеленого цвета с адресом, что говорит о наиболее высокой степени защиты сайта. Это - четкий индикатор, указывающий на самый высокий уровень защиты.

Нажмите на эту строку, чтобы увидеть информацию о владельце сайта и удостовериться в том, что ваши данные в безопасности.

Щелкнув мышкой на эту строчку, вы убедитесь, что открыли сайт банка Дисконт, и системы связи защищены надлежащим образом.

Данная строка позволяет получать только защищенную информацию с сайтов, адрес которых начинается с букв https, и обслуживаемых серверами

Internet Explorer 8 (и сериями выше)

Moziila Firefox 3 (и сериями выше)

Дополнительные услуги по обеспечению защиты информации:

- Регистрация операций, выполненных клиентом, - операции, выполненные клиентом, и обращения по поводу получения информации о его счетах регистрируются компьютерной системой банка и сохраняются в ней.

- Механизм кодирования - в целях защиты передача данных кодируется системой SSL 128 бит.

Ни в коем случае не сообщайте никому личный пароль и идентифицирующий код. Пароль и идентифицирующий код - сугубо личная информация, не подлежащая передаче.

Механизм идентификации

Банк Дисконт придает большое значение вопросам защиты информации и развитию защитных средств, гарантирующих безопасность работы со счетом в интернете.

Доступ к счету осуществляется исключительно посредством личного секретного пароля, предоставленного клиенту, и идентифицирующего кода

Нет возможности отслеживать состояние счета одновременно на разных компьютерах.

Ввод необходимых данных - номера "теудат зеут", пароля и идентифицирующего кода в момент входа в систему позволяет идентифицировать личность клиента

Пароль, не использованный в течение 30 дней с момента получения, автоматически отменяется

Пароль и идентифицирующий код можно изменять в любое время, однако периодически система сама требует от клиента сделать это

Система "настаивает" на определенной сложности пароля, чтобы избегать ситуации, когда он будет угадан и воспроизведен с целью злоупотреблений.

Рекомендации по изменению пароля в "Дисконт@Интернет"

Составьте пароль и идентифицирующий код, каждый минимум из 6-ти знаков

В пароль следует вводить как цифры, так и буквы

Избегайте повторяющихся и следующих по порядку знаков, а также легких паролей и идентифицирующих кодов, которые можно без труда угадать

Рекомендуется изменять пароль каждые 60 дней, а также в случае подозрений относительно использования пароля чужими лицами

Если вы пользовались паролем в течение 180 дней, система сама потребует от вас его измененить.

Почему блокируется счет?

В целях защиты счета от несанкционированного доступа система "Дисконт@Интернет" заблокирует доступ к нему после ряда неудачных попыток входа на счет.

Если доступ к вашему счету будет заблокирован, действуйте в соответствии с указаниями на экране компьютера.

Если в течение нескольких минут нет работы с системой, включается дополнительный механизм защиты и прекращает процесс обслуживания.

Пароль и идентифицирующий код

Личный пароль и код ("код мезаэ") используются в качестве идентифицирующих данных для доступа в систему Дисконт@Интернет; эти данные предоставляются при присоединении к обслуживанию в вашем отделении банка.

Храните их в безопасном месте! Это - ваши личные и конфиденциальные данные.

При первом входе в систему "Дисконт@Интернет" вы должны будете изменить пароль, полученный в банке.

- Как обеспечить защиту пароля?

Не храните свой личный пароль и идентифицирующий код там, где их могут увидеть посторонние люди. - Регулярно меняйте свой пароль и код пользователя. Желательно делать это чаще, чем того автоматически требует система.

- Убедитесь, что каждый вход на счет сопровождается указанием даты и точного времени (эти данные система указывает после идентификации личности).

- Ваш пароль - это конфиденциальная информация. С его помощью можно получить прямой доступ к вашему банковскому счету.

- Никому его не сообщайте - даже тому, кто предлагает услуги по управлению счетом или взаимодействию с банком. Это связано с тем, что на вашем счету могут быть произведены незаконные операции, а также с риском мошеннических действий и кражи ваших данных и личной информации.

- Не используйте аналогичный пароль на других веб-сайтах, поскольку это значительно увеличивает риск его попадания к третьим лицам, которые смогут получить доступ к вашему счету.

- Ни в коем случае не сообщайте никому личный пароль и идентифицирующий код (даже если соответствующая просьба поступила от лица, назвавшегося сотрудником банка Дисконт).

- Важно! В случае подозрения, или если кто-то обратился к вам с просьбой передать ему пароль и идентифицирующий код по телефону либо по электронной почте, следует немедленно сообщить об этом в отделение банка или в Центр технической поддержки.

Кликните здесь, чтобы узнать, как изменить свой пароль и идентифицирующий код.

Центр технической поддержки

Чем мы можем вам помочь?

Не получается выполнить операцию или получить информацию?

К вашим услугам - Центр технической поддержки интернета банка Дисконт

Проблема с онлайн-операциями?

Специалисты Центра технической поддержки ждут вашего звонка.

Тел.:03-9439191

График работы:

- Воскресенье - четверг: c 7.00 до 22.00

- Пятница и предпраздничные дни: c 7.00 до 14.00

Дополнительная информация – в телебанке: 03-9439111

Вам нужна информация о вашем идентифицирующем коде?

Вы хотите изменить идентифицирующем код? Забыли его?

Информация об идентифицирующем коде и о том, как его изменить или восстановить

Каковы системные требования и как оптимально использовать возможности системы онлайн-банкинга?

- Текущий браузер:

- Google Chrome - Рекомендован!

- Mozila Firefox

- Safari

- Explorer - веб-сайт банка Дисконт можно посещать с помощью браузера Microsoft Internet Explorer версии 8 или выше. Однако для того, чтобы обеспечить доступ ко всему сайту, мы рекомендуем использовать Internet Explorer версии 11

- Рекомендуемое разрешение экрана: 1280 * 800

- Необходимо разрешить использование cookie-файлов

- Также необходимо разрешить отображение всплывающих окон на веб-сайте

- Операционная система: WIN XP Service Pack 3 или выше

- Веб-сайт не поддерживает бета-верси

Словарь

Запутались в терминах? Мы поможем.

Словарь терминов и понятий

|

A Антишпионское программное обеспечение |

B Биометрическая идентификация Браузеры |

C Компьютерный вирус |

D Заявление о конфиденциальности |

|

E Шифрование |

F Межсетевой экран (брандмауэр, файервол) |

H Хакер/Взломщик |

I Кража идентификационных данных |

|

P Фишинг |

R Ransomware |

S Защищенный сеанс Токен "Троян"

|

T Токен "Троян"

|

|

W "Червь" |

A

Антишпионское программное обеспечение

Программное обеспечение, предотвращающее установку шпионского ПО.

Использование таких программ повышает уровень защищенности компьютера и безопасности хранящейся на нем информации.

Антивирусное программное обеспечение

Антивирусное ПО разрабатывается для идентификации известных вирусов (которые сами по себе являются программами особого типа), предотвращения их попадания на ваш компьютер и их удаления.

Новые вирусы распространяются стремительно, поэтому очень важно регулярно и своевременно обновлять антивирусное ПО.

Автоматическое разъединение при Отсутствии активности

В целях информационной безопасности веб-сайты, требующие высокого уровня защищенности, автоматически прерывают соединение при отсутствии активности пользователя в течение заданного периода времени.

Наверх

B

Биометрическая идентификация

Это метод идентификации и аутентификации, основанный на физиологической информации о человеке, например, информации об отпечатке пальца, радужной оболочке глаза, рисунке вен на руке или на основе голосовой подписи.

Браузеры

Программное обеспечение для просмотра веб-страниц. Например: Firefox, Internet Explorer и Netscape Navigator.

Наверх

C

Компьютерный вирус

Компьютерная программа, которая без ведома пользователя проникает в компьютер или другое устройство (например, планшет или смартфон) и намерено вызывает сбои и ошибки в работе.

Такая программа состоит из специального кода, т. е. инструкций для компьютера, который передается от компьютера к компьютера во время ввода/получения данных (например, через устройства хранения данных или во время скачивания файлов из интернета).

Поскольку подобные программы действуют так же, как и биологические вирусы (которые проникают в клетку и заставляют ее функционировать в соответствии с записанным в них генетическим кодом), их тоже стали называть "вирусами".

Небольшие файлы, которые сохраняются на жесткий диск компьютера. В большинстве случаев они безвредны и используются для идентификации пользователя.

Когда вы посещаете определенный веб-сайт, файл cookie позволяет этому сайту вас идентифицировать и отправить вам подходящие рекламные сообщения, а также другую информацию в зависимости от ваших особенностей, включая отображение сайта в соответствии с персональными настройками, заданными вами в прошлом.

Наверх

D

Заявление о конфиденциальности

Существует на некоторых веб-сайтах. Описание мер, которые предпринимает компания для того, чтобы обеспечить конфиденциальность информации о своих клиентах.

На таких сайтах пользователь обычно может запретить передачу своих личных данных третьим лицам и отказаться от получения рекламных материалов

от компании.

Цифровая подпись

Цифровая подпись — это один из синонимов термина "электронная подпись". Электронная идентификационная карта, позволяющая безопасно идентифицировать интернет-пользователя и совершать операции/вести бизнес через Интернет.

Может быть реализована в виде программы, интегрированной в браузер, или в виде смарт-карты (токена).

Электронная подпись в некотором смысле тождественна собственноручной подписи.

Цифровая подпись позволяет зашифровать некий объем цифровой информации.

Согласно Закону об электронной подписи, принятому в Израиле, электронная подпись — это специальная программа, предмет или информация, созданные для создания подписи или электронного знака, связанного или прикрепляемого к электронному сообщению, которые позволяют идентифицировать владельца подписи. Это определение распространяется на цифровую подпись в сфере шифрования.

Наверх

E

Шифрование

Шифрование используется для преобразования информации в зашифрованный формат, который позволяет предотвратить несанкционированный доступ к ней.

Для шифрования обычно используется протокол SSL.

Наверх

F

Межсетевой экран (брандмауэр, файервол)

Система, которая отслеживает и блокирует нежелательный обмен данных между сетью и подключенным к ней компьютером. Может быть реализована в виде программного обеспечения или специализированного аппаратного обеспечения.

Межсетевой экран является важным компонентом компьютерной безопасности наряду с антивирусным ПО.

Наверх

H

Хакер/Взломщик

Хакер: под этим термином имеют в виду различных компьютерных специалистов, особенно тех, которые умеют обходить ограничения. Как правило, они обладают первоклассными навыками программирования и умеют быстро писать программы.

Взломщик: подобно хакерам, эти люди хорошо разбираются в компьютерах и программировании. Однако в отличие от хакеров, они специализируются на несанкционированном взломе компьютерных систем. Действия взломщиков являются нарушением закона. Таким образом, взломщик — это хакер, нарушивший закон.

Хакеров обычно называют "Белыми шляпами", а взломщиков — "Черными шляпами".

Наверх

I

Кража идентификационных данных

Тип мошенничества, который включает в себя сбор персональных данных с целью выдать себя за владельца этих данных. К таким данным относится дата рождения, банковские реквизиты и информация о водительском удостоверении. Полученная информация используется для совершения противозаконных действий, покупки товаров и услуг или для доступа к банковским счетам. Мошенники используют склонность людей устанавливать простые пароли, например, выбирать в качестве паролей имена детей, домашних животных, адреса или даты рождения.

Наверх

P

Фишинг

Мошенничество и кража идентификационных данных в Интернете называются фишингом.

Сюда также входят различные метода обмана для получения конфиденциальных данных:

от, казалось бы, невинного сообщения на форуме до электронного письма, отправленного пользователю от имени банка, или сообщения о специальном розыгрыше призов.

Информация, полученная таким способом, используется для совершения покупок за счет обманутого пользователя. Само слово "фишинг" происходит от английских "fishing" ("выуживание") и "password" ("пароль"), то есть буквально означает "выуживание паролей".

Наверх

R

Ransomware

это вредоносная Компьютерная программа, которая без ведома пользователя проникает в компьютер, намеренно вызывает сбои и ошибки в работе, а затем требует оплату за ее удаление.

Наверх

S

Защищенный сеанс

После ввода имени и пароля на веб-сайте банка пользователь направляется в "защищенную зону", где все совершаемые операции шифруются с использованием протокола SSL (см. определение). Иногда для того чтобы уведомить пользователя о входе или выходе из защищенной зоны отображается соответствующее уведомление.

Протокол шифрования данных, обеспечивающий защищенное соединение. С его помощью шифруется весь трафик между вашим браузером и веб-сервером.

Уязвимости системы безопасности

Ошибки или пробелы в программном обеспечении. Эти уязвимости могут быть использованы для несанкционированного доступа к компьютерным сетям, приложениям и базам данных. При обнаружении такой уязвимости компания-разработчик антивирусного ПО обычно выпускает обновление с исправлением.

Смарт-карта

Смарт-карта используется для хранения информации, записанной в микропроцессоре, интегрированном в ее теле. В карте также может быть установлен цифровой сертификат (см. соответствующее определение) для идентификации пользователя.

Спам

Некоторые компании покупают базы данных электронных адресов для того, чтобы распространять рекламные материалы о себе. В большинстве случаев эта информация бесполезна. Существует несколько автоматизированных программных инструментов для идентификации таких сообщений и фильтрации их в папку со спамом или удаления.

Шпионское программное обеспечение

Шпионское программное обеспечение Компьютерная программа, которая тайно отслеживает привычки пользователя Интернета, на том компьютере, на котором она установлена. Затем эта программа отправляет собранную информацию на веб-сайты, которые ее установили на компьютере пользователя.

Шпионское ПО разрабатывается для определения предпочтений и интересов пользователей, как правило, для того, чтобы показывать им подходящую рекламу с целью максимальной финансовой выгоды.

Наверх

T

Токен

Автоматический генератор паролей, который отображает одноразовые пароли, действительные в течение заданного короткого промежутка времени.

"Троян"

Вредоносное ПО, которое пытается проникнуть в компьютер под видом безобидной программы (получило свое название в честь Троянского коня, построенный во время Троянской войны).

Троян обычно содержится в файле, прикрепленном к электронному письму, или в бесплатном ПО, которое можно скачать через Интернет. При запуске программа делает что-либо веселое или полезное, чтобы пользователь отправил вирус своим друзьям. Развлекательный компонент (например, короткий анимированный ролик) используется для того, чтобы скрыть факт установки программы на компьютер и ее вредоносность.

Наверх

W

"Червь"

Компьютерная программа, способная копировать саму себя.

Червь использует сеть для того, чтобы копировать себя на другие узлы (компьютеры сети) без обязательного вмешательства пользователей. В отличие от компьютерного вируса червю не требуется прикрепляться к существующей программе.

Черви всегда поражают сеть (не в последнюю очередь потому, что они потребляют ценную полосу пропускания, тогда как вирусы всегда затрагивают файлы на зараженном компьютере.

Наверх

Как защитить себя от фишингового мошенничества ?

Как защитить себя от фишинга? Что это такое?

Как распознать фишинговые мошенничества?

- Сообщения написаны в повелительном тоне, требуя немедленного перехода по ссылке для решения срочной проблемы (например, предупреждение о блокировке аккаунта, приостановке услуг или утечке личных данных).

Письма или SMS, поступившие с неизвестного источника, зачастую содержат грамматически некорректно сформулированные фразы или орфографические ошибки. - Уведомления о блокировке карты с предложением перейти по ссылке для её разблокировки.

- Сообщения, содержащие ссылку, по которой вас попросят ввести личные данные.

- Сообщения с требованием повторить операцию по переводу денег.

- Указания перейти по ссылке для установки программ удалённого доступа.

Что делать и как обезопасить себя?

- Помните! Банк никогда не попросит вас (по электронной почте, телефону или в SMS) предоставить идентификационный код или пароль для доступа к цифровым сервисам – у нас уже есть вся необходимая информация о вашем счёте.

- Банк также никогда не будет требовать, чтобы вы сняли деньги и перевели их на другой счёт.

- Если вам звонят от имени банка, будьте предельно внимательны: при малейших подозрениях прекратите разговор и самостоятельно свяжитесь с вашим отделением.

- Не передавайте личные данные, такие как коды для снятия средств, пароли, копии и реквизиты документов, через приложения, SMS, по телефону или по электронной почте.

- После работы в личном кабинете на сайте или в приложении обязательно выходите из системы.

- Остерегайтесь подозрительных сообщений, особенно от незнакомых отправителей.

- Обращайте внимание на стиль письма: тексты с грубыми речевыми и орфографическими ошибками, повелительный тон - должны вас насторожить.

- Если вы заметили подозрительную активность на своём счёте, немедленно смените пароль.